Comment partager le wifi caché sur Android. Comment distribuer le Wi-Fi depuis Android. Comment connaître le nom d'un réseau WiFi caché et contourner le filtrage MAC Comment masquer un réseau Wi-Fi Android

Bonne journée!

Avez-vous déjà pensé que le nom du réseau Wi-Fi que vous avez créé pouvait être vu par tous les voisins de la zone ? De plus, non seulement voyez, mais essayez également de vous y connecter, en essayant de deviner le mot de passe (et ils n'ont même pas besoin de programmes spéciaux pour cela). D'accord, une telle ouverture n'a pas toujours un effet positif sur la sécurité...

Mais il existe une issue. De nombreux routeurs et autres appareils modernes prennent en charge le mode de fonctionnement Wi-Fi, dans lequel le nom de votre réseau sera masqué. Ceux. pour vous y connecter, vous aurez besoin de connaître non seulement le mot de passe, mais aussi son nom (ainsi, nous augmentons également la confidentialité : la plupart des gens ne sauront pas que vous avez créé un réseau Wi-Fi).

Dans cet article, je voulais juste montrer comment masquer le nom d'un réseau, et comment s'y connecter ensuite (en général, comme toujours et partout il y a des nuances). J'espère que vous trouverez quelque chose d'utile pour vous-même...

Un court programme éducatif sur la dissimulation

Lors de la configuration d'une connexion sans fil, dans l'interface Web du routeur, vous spécifiez le nom du réseau sans fil (ou il est également appelé SSID). Pendant que le routeur fonctionne, il indique son SSID à tous les appareils à portée du réseau Wi-Fi. Bien entendu, non seulement vos appareils, mais aussi, par exemple, vos voisins peuvent se trouver à portée du réseau. Ceux. ils peuvent facilement le voir et essayer de se connecter (et étant donné que beaucoup de gens définissent un mot de passe très simple, ils peuvent même le deviner...).

Mais de nombreux routeurs modernes (comme je l'ai dit ci-dessus) ont une option qui vous permet de masquer ce SSID (dans la version anglaise du firmware du routeur, cette fonction s'appellera quelque chose comme « Masquer le SSID »). Si vous activez cette fonction, le routeur cessera de diffuser le nom du réseau et celui-ci n'apparaîtra plus dans la liste des connexions disponibles. En théorie, vous ne pouvez vous y connecter que si vous connaissez son nom (SSID), son type de cryptage et son mot de passe* (il est logique que seule la personne ayant accès aux paramètres du routeur, c'est-à-dire le « propriétaire » du réseau, puisse connaître cette information).

Je note qu'après avoir masqué le SSID, vous pouvez rencontrer des « problèmes » mineurs : certains appareils ne pourront pas se connecter automatiquement au réseau, et ceux qui étaient déjà connectés au réseau devront reconfigurer la connexion. Dans une certaine mesure, cela est gênant, mais il faut toujours payer pour une sécurité accrue...

*PS

Même si les paramètres spécifient de masquer le SSID, lorsque le routeur est en cours d'exécution, un autre identifiant est diffusé - BSSID (Basic Service Set Identifier, formé avec l'adresse MAC). Et grâce à certains programmes (on les appelle scanners), un tel réseau peut être détecté (tout le secret devient clair)...

Comment masquer le Wi-Fi (via l'interface Web du routeur)

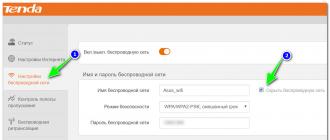

Dans la plupart des modèles de routeurs, tout se fait assez simplement : dans leur interface web, il suffit d'ouvrir l'onglet paramètres du réseau sans fil et de cocher la case à côté de "Masquer le réseau sans fil"(si vous avez un firmware en anglais, recherchez quelque chose comme « HIDE SSID »). À titre d'exemple, vous trouverez ci-dessous une capture d'écran des paramètres du routeur Tenda.

Dans les routeurs D-Link, cette option est appelée de la même manière que « Masquer le point d'accès » (onglet Wi-Fi). Voir exemple ci-dessous.

Sur certains routeurs (par exemple, TP-Link WR740N), l'option est appelée légèrement différemment. Pour masquer un réseau Wi-Fi, vous devez décocher la case « Activer la diffusion SSID ».

Prêter attention!

Après avoir coché la case pour masquer le réseau et enregistrer les paramètres, sur certains appareils (ordinateur portable, smartphone, etc.) vous devrez vous reconnecter à ce réseau Wi-Fi. Pour plus d’informations sur la façon de procéder, consultez l’article ci-dessous.

Comment se connecter à un réseau Wi-Fi caché

Windows 10

Si vous cliquez sur l'icône du réseau dans la barre d'état Windows, vous ne verrez pas votre réseau Wi-Fi masqué (*peut-être que le nouveau Windows 10 le trouvera et le nommera quelque chose comme « Réseau caché »). Un exemple ci-dessous à l'écran : mon réseau « Asus_wifi » n'est pas dans la liste (mais il est diffusé !).

Pour vous y connecter, vous devez ouvrir les paramètres Windows (utilisez pour cela la combinaison de boutons Win+i ou via le menu DÉMARRER).

Ensuite, vous devez préciser :

- nom de réseau;

- type de sécurité;

- clé de sécurité (tous ces 3 champs sont remplis en fonction des paramètres spécifiés dans l'interface web du routeur) ;

- Je recommande de cocher la case à côté de « connexion automatique ».

Veuillez noter que le mot de passe et le nom du réseau doivent être définis exactement comme dans les paramètres du routeur (jusqu'à la casse de chaque lettre !). À propos, si votre mot de passe ou votre nom de réseau est défini en cyrillique, vous risquez de rencontrer des problèmes de connexion (je recommande d'utiliser uniquement l'alphabet latin et les chiffres).

Si les données saisies sont correctes, vous verrez un message dans la barre d'état indiquant que le réseau est connecté (voir exemple ci-dessous).

Android

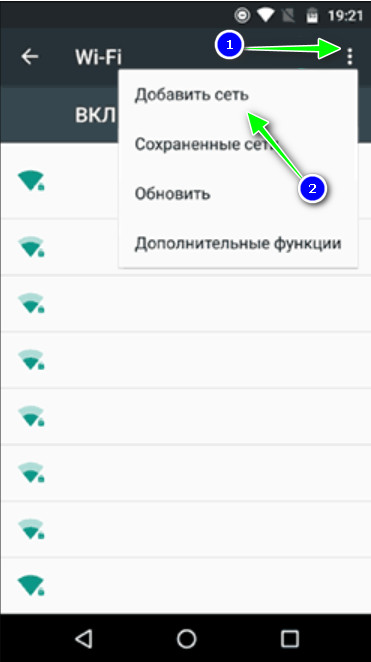

Sur Android, en principe, la connexion à un réseau sans fil caché est similaire. Vous devez accéder aux paramètres Wi-Fi, cliquer sur les « trois points » dans le coin supérieur droit (appeler un menu supplémentaire) et sélectionner « Ajouter un réseau » dans la fenêtre contextuelle.

Ensuite, vous devez également saisir le nom du réseau et le mot de passe (le même que lors de la connexion sous Windows).

Quels paramètres du routeur définir pour augmenter la sécurité

Je dirai tout de suite que la sécurité d'une connexion Wi-Fi aujourd'hui (même en utilisant WPA2 avec cryptage AES) laisse beaucoup à désirer, pas la meilleure, mais le meilleur ! Il y a trop de "trous" dans ce type de connexion...

Cependant, en observant au moins des mesures de sécurité de base, vous augmenterez considérablement la fiabilité de votre réseau et le protégerez de nombreux pirates informatiques novices.

- un mot de passe d'au moins 8 caractères, utilisant des chiffres et des lettres de l'alphabet latin (sans mots courants) ;

- définir la norme de sécurité : « WPA2 avec cryptage AES » ;

- masquez votre réseau Wi-Fi ;

- désactiver UPnP, WPS (ces fonctions sont assez fuyantes et de nombreux pirates informatiques, même novices, exploitent leurs vulnérabilités) ;

- dans les paramètres du routeur, autorisez les connexions uniquement aux appareils dotés de certains (tous les routeurs ne le prennent pas en charge) ;

- si vous possédez un ancien modèle de routeur qui ne prend en charge aucune nouvelle norme de sécurité : achetez un nouvel appareil.

Pour des ajouts sur le sujet - merci d'avance !

La plupart des réseaux sans fil diffusent leur nom par voie hertzienne. Ce nom est visible dans un rayon de plusieurs dizaines de mètres de votre routeur, si l'on parle du Wi-Fi 2,4 GHz. Par conséquent, le nom de votre réseau Wi-Fi est vu par les voisins quelques étages plus bas et plus haut, et si vous n'habitez pas très haut, les gens dans la rue aussi. Parfois, nous sommes confrontés à la nécessité de masquer le SSID pour des raisons de sécurité, ce qui est abordé dans l'un de nos articles. Dans cet article, nous examinerons 2 façons de se connecter au Wi-Fi caché sur un ordinateur portable ou un PC Windows.

Comment se connecter à un réseau Wi-Fi caché sous Windows 10, 8 et 7

Première façon. Via le gestionnaire de connexion réseau

Pour afficher le gestionnaire de connexion réseau, cliquez sur l'icône Wi-Fi dans la barre des tâches à côté de l'horloge :

Si l'ordinateur portable est à portée d'un routeur Wi-Fi ou d'un point d'accès avec un SSID masqué, l'élément apparaîtra dans la liste des connexions disponibles. Autres réseaux. Cliquez dessus avec le bouton gauche de la souris :

Cliquez sur le bouton Connexion :

Dans la fenêtre suivante, saisissez le nom du Wi-Fi (nous supposons que vous le connaissez à l'avance) et cliquez sur D'ACCORD:

Entrez maintenant la clé de sécurité et cliquez sur D'ACCORD :

De liaison...

Si vous avez saisi correctement le SSID et la clé de sécurité, vous verrez le même nom dans la liste avec l'inscription Connecté contre:

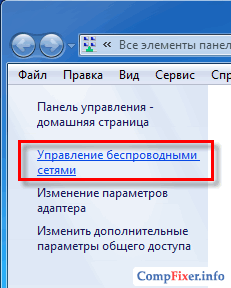

Deuxième façon. Via Gérer les réseaux sans fil sous Windows

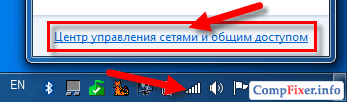

Cliquez sur l'icône Wi-Fi dans la barre d'état système près de l'horloge et sélectionnez Centre de réseau et partage:

Cliquez sur le bouton Ajouter :

Sélectionnez un élément Créer manuellement un profil réseau :

Saisissez correctement les détails de votre hotspot Wi-Fi :

- nom (SSID);

- type de sécurité;

- type de chiffrement;

- clef de sécurité.

Cochez la case Connectez-vous même si le réseau ne diffuse pas.

Dans la fenêtre suivante, cliquez sur Fermer :

Après vous être connecté au Wi-Fi avec un SSID masqué, dans le gestionnaire de connexions de votre ordinateur, cela ressemblera exactement au Wi-Fi avec un SSID non masqué. Et si vous supprimez son SSID et sa clé de sécurité de l'ordinateur, elle apparaîtra à nouveau comme Autres réseaux.

En règle générale, la protection du réseau sans fil est activée dans le routeur lors de sa configuration. Généralement, WPA ou la méthode plus moderne WPA2 est utilisée. Ensuite, l'utilisateur peut découvrir que le réseau fonctionne beaucoup plus rapidement sans cryptage et, pour des raisons de sécurité, il suffit d'utiliser un nom caché. Mais même les pirates novices savent comment pirater un routeur fonctionnant sous un « nom caché ». Pour prouver cette possibilité, examinons plus en détail la méthode de lecture du nom.

Schéma de construction d'un réseau sans fil

Vous pouvez « lire » la signification d'un nom de réseau Wi-Fi, même s'il est masqué. Nous ne donnerons pas d'exemples de scripts, mais ils existent réellement, notamment pour BackTrack 5 R2. Le but de l'examen est de prouver le fait : l'utilisation d'un nom caché, ainsi que le filtrage MAC, n'offrent pas le niveau de sécurité approprié pour un réseau sans fil. Malheureusement, nous pouvons en conclure que la seule façon de protéger votre réseau sans fil est d'utiliser le cryptage.

Le mécanisme de fonctionnement d'un réseau utilisant un nom caché

Informations provenant du point d'accès

Si la case « Masquer le nom du réseau » est cochée dans les paramètres du routeur, cela ne signifie qu'une chose. En aucun cas le point d'accès n'enverra de paquet contenant la valeur du nom.

Cependant, après un certain temps, le routeur envoie des paquets contenant une trame d'informations de balise. Les informations contenues dans ce cadre sont accessibles à tous. Dans une telle trame, au lieu du nom du réseau Wi-Fi, il peut y avoir une séquence d'espaces, ou elle peut contenir un champ de longueur « 0 ».

Résultat de l'analyse de diffusion

Après avoir exécuté la commande de numérisation, au lieu du nom du réseau caché, l'inscription « longueur : 0 » s'affichera. C'est-à-dire que l'existence d'un tel réseau devient connue.

Informations provenant de l'abonné

Avant de commencer à travailler, l’appareil de l’utilisateur doit se connecter au réseau Wi-Fi. L'abonné transmet les informations au point d'accès, et sous forme claire. Lors de l'établissement d'une connexion, il transmet la valeur du nom.

Pirater un routeur implique qu'au moins un abonné légitime soit sur le réseau, ou soit sur le point de s'y connecter. Considérons la séquence d'actions qui peut être utilisée pour « forcer » l'appareil de l'abonné à diffuser le nom du réseau (SSID).

Algorithme de piratage de nom caché

Séquence d'actions effectuées par un pirate informatique

En basculant l'appareil de l'abonné en mode scanner (ou moniteur), vous pouvez obtenir la réponse suivante :

Sortie console

Nous voyons un point d'accès fonctionner sur une valeur SSID cachée (longueur = 0). Notez que l'adresse MAC de n'importe quel point d'accès est également affichée ici.

La séquence d'actions suivante sera effectuée :

- Vous pouvez obtenir plus d'informations sur le réseau en exécutant une commande spécifique (en utilisant l'adresse MAC cible)

- Sortie de la commande précédente - affichera les adresses MAC de tous les abonnés connectés

- À l'utilisateur au nom du point d'accès cible - un paquet est envoyé pour désauthentification (la valeur MAC du point d'accès et de l'abonné est utilisée)

- L'appareil de l'abonné commencera à subir une authentification et enverra la valeur SSID par liaison radio (qui sera lue)

Comme vous pouvez le constater, il est possible de pirater un nom de réseau caché dans la plupart des cas. Il suffit que l'accès à la couche physique Wi-Fi soit fourni.

Il est important de savoir que de la même manière, un attaquant contournera le « filtrage MAC ». Il pourra envoyer des paquets IP avec une adresse MAC tout à fait « légale ».

Qu'est-ce qui peut arrêter un cambrioleur ?

Si les méthodes cryptographiques sont inacceptables, la protection de la couche physique ne peut être que recommandée.

Il est possible par exemple d'utiliser une antenne sectorielle plutôt qu'une antenne fouet. Ce n’est pas difficile à comprendre : une antenne avec une « couverture » de 90 degrés (ou 180) rétrécira l’espace d’accès. Parallèlement à l'installation d'une telle antenne, il est préférable de réduire la puissance de l'émetteur dans le routeur (de 3 dB pour 180 degrés ou de 6 pour 90).

Diagramme de rayonnement d'antenne sectorielle

Cependant, l'utilisation d'antennes sectorielles n'assure pas une protection à 100 %. En conditions réelles, il y a un reflet des vagues. Et il est également impossible de réduire la puissance autant que possible, car nous obtiendrons une zone de couverture plus petite.

Nous concluons : le mode physique de protection en conditions réelles n'assure pas toujours la sécurité. Une exception serait l'utilisation d'antennes paraboliques (qui, bien entendu, ne sont pas applicables dans la pratique). Eh bien, c'est à chacun de choisir d'activer ou non le cryptage.

Ici, nous avons piraté le réseau en utilisant une version standard d'Ubuntu (une chose à laquelle il faut réfléchir) :

Pour effectuer un test d'intrusion de haute qualité des points d'accès sans fil, vous devez acheter une paire d'adaptateurs Wi-Fi USB avec des puces appropriées et les modifier. Connectez les directionnels externes au lieu des standards et augmentez la puissance de l'émetteur en augmentant la valeur de txpower.

Le nom caché d'un réseau sans fil et le filtrage des clients par adresses MAC ne contribuent pas à empêcher son piratage. Le SSID et les adresses appropriées de la « liste blanche » peuvent être facilement trouvés en attendant simplement la prochaine poignée de main ou en effectuant immédiatement une attaque de désautorisation. Nous expliquerons comment trouver le nom d'un réseau WiFi caché et comment contourner le filtrage MAC dans cet article.

Toutes les informations sont fournies à titre informatif uniquement. Ni les éditeurs du site ni l'auteur de l'article ne sont responsables de sa mauvaise utilisation.

Comment connaître le nom d'un réseau WiFi caché

Le nom d'un réseau sans fil (SSID ou ESSID) est parfois délibérément masqué pour le protéger. En effet, c'est ainsi que les néophytes sont coupés et le flux de ceux qui souhaitent se connecter à l'AP est sensiblement réduit : si la cible n'est pas visible, beaucoup ne l'attaquent pas. Cependant, connaître le SSID est assez simple : cette information est diffusée en permanence.

Chaque client indique dans le handshake le nom du réseau (SSID), son identifiant numérique (BSSID, généralement le même que le MAC AP) et son adresse MAC. Par conséquent, l’attaque de désautorisation est utilisée avec succès pour découvrir le SSID des réseaux cachés. Si nous parvenons à intercepter une poignée de main lorsqu'un client légitime se connecte au point d'accès sélectionné, nous connaîtrons immédiatement son nom. Écrivez simplement une commande simple et attendez.

airodump - ng wlan1 |

On suppose que le vôtre est défini comme wlan1, que sa puissance a déjà été augmentée et qu'il est passé en mode moniteur. Si ce n'est pas encore le cas, éteignez-le simplement (ifconfig wlan1 down) et airodump-ng lui-même le fera passer en mode moniteur.

L'attente d'une poignée de main est indéfinie, alors accélérons le processus. Ouvrons une deuxième fenêtre de terminal et envoyons-y une commande de désautorisation de diffusion, forçant tous les clients du point d'accès sélectionné à se reconnecter et à crier son SSID sur toutes les ondes.

aireplay - ng - 0 5 - a D8 : FE : E3 : XX : XX : XX wlan1 |

Avec cette commande, nous avons envoyé cinq paquets deauth à tous les clients du point d'accès avec l'adresse MAC D8:FE:E3: et ainsi de suite (comme d'habitude, je cache une partie de l'adresse, profitant de la paranoïa). Le résultat ne s’est pas fait attendre.

Comment connaître le nom d'un réseau WiFi caché

Littéralement immédiatement, le nom du réseau est apparu dans la fenêtre principale de airodump-ng. Alors qu'il était masqué, sa longueur (six caractères dans cet exemple) était affichée à la place du nom.

Comment contourner le filtrage des adresses MAC

De plus, les administrateurs créent des listes blanches d'appareils sans fil, permettant uniquement aux appareils dotés de certaines adresses MAC de se connecter. En mode de filtrage MAC, le point d'accès refusera l'autorisation aux appareils tiers, même si le mot de passe correct est reçu de leur part.

Cependant, autre chose est important pour nous : si un appareil client s'est connecté au point d'accès sélectionné, alors il est assuré d'être sur sa « liste blanche ». Il ne reste plus qu'à l'éloigner du point d'accès cible et à attribuer son adresse MAC (diffusée ouvertement) à votre adaptateur Wi-Fi. Afin d'avoir le temps de se connecter à la place d'un appareil de confiance, il est préférable d'exécuter la commande de désautorisation en parallèle dans une autre fenêtre de terminal et de les envoyer depuis le deuxième dongle. Voici à quoi cela ressemble étape par étape sur l'AP à partir de l'exemple ci-dessus.

C'est tout. Vous savez maintenant comment connaître le SSID d'un réseau caché et connaître les adresses MAC des clients.

Comment distribuer le Wi-Fi depuis votre téléphone en utilisant uniquement les paramètres du combiné : vous pouvez facilement activer la distribution Wi-Fi depuis votre smartphone !

Comme tout le monde le sait, vous pouvez distribuer le Wi-Fi non seulement à l'aide d'appareils spéciaux - modems ou routeurs. Cette fonction peut également être réalisée via des appareils pour lesquels il s'agit d'une fonctionnalité secondaire. Par exemple, les smartphones. Vous pouvez également créer un point d'accès Wi-Fi à partir d'un ordinateur de bureau, mais cela nécessitera l'achat supplémentaire d'un adaptateur enfichable séparé.

De quelles manières pouvez-vous distribuer le Wi-Fi depuis votre téléphone ?

Pour commencer, soulignons plusieurs moyens principaux qui vous permettront de distribuer l'Internet sans fil :

- Programmes tiers. Le plus souvent, un tel logiciel est nécessaire pour les appareils commercialisés sur des plates-formes plus anciennes. Leur ensemble standard de capacités n'inclut pas la distribution sur Internet, des utilitaires supplémentaires seront donc nécessaires ;

- Outils standards pour smartphones. Cette méthode est parfaite pour les appareils mobiles modernes qui exécutent les systèmes d'exploitation Android, iOS ou Windows Phone. Dans de tels modèles, la possibilité de distribuer Internet est intégrée aux paramètres standard, il vous suffit donc d'appuyer sur quelques boutons.

Comment activer la distribution Wi-Fi sur votre téléphone : que faut-il pour cela ?

Faisons maintenant une liste des éléments obligatoires qui doivent être complétés ou préparés :

- Avant d'effectuer l'opération, renseignez-vous que votre opérateur et votre tarif vous permettent de distribuer Internet depuis une carte SIM. Étant donné que de nombreux fournisseurs de services introduisent progressivement cette fonctionnalité dans la liste des services payants, il est préférable de s'en occuper à l'avance ;

- activez le Wi-Fi sur l'appareil pour lequel la distribution est organisée. S'il s'agit d'un ordinateur de bureau, vous devez acheter un adaptateur Wi-Fi,

qui fonctionne via une connexion sur la carte mère ou simplement via un connecteur USB ; - charger complètement l'appareil, car dans ce mode, la charge de la batterie sera consommée plusieurs fois plus rapidement qu'en mode d'utilisation normale ;

- Pour distribuer le Wi-Fi sur votre tablette, vous devez également activer le Wi-Fi sur la tablette elle-même. Après cela, le deuxième appareil recherchera les réseaux disponibles ;

- installez le logiciel nécessaire si vous distribuez Internet depuis un appareil mobile sur une ancienne plateforme, ou activez le mode modem dans les paramètres de l'appareil.

Comment distribuer le Wi-Fi d'un téléphone vers un ordinateur portable sans limitation de vitesse ?

Pour éviter une réduction de vitesse, vous devez rechercher les appareils connectés inutiles. Plus les appareils consomment du trafic, plus la charge sur le réseau est importante. Cela réduit la vitesse de chaque appareil. De plus, lors de la connexion d'un câble LAN à un ordinateur portable, la vitesse d'Internet sera toujours supérieure à celle du Wi-Fi. Pour distribuer le Wi-Fi à un ordinateur sans restrictions, vous avez besoin d'un adaptateur prenant en charge