Applicazioni hacker per Android senza diritti di root. Necessario per il lavoro. Utilità di hacking di supporto per Android

In uno dei nostri materiali precedenti, abbiamo già sollevato il tema delle utilità di hacking per Ma il tempo non si ferma e oggi abbiamo preparato per voi una nuova serie di software corretti. Oggi ci concentreremo maggiormente sull'hacking delle applicazioni per Android poiché si tratta di una piattaforma più aperta con una gamma più ampia di funzionalità.

Tutte le applicazioni hacker per Android sono divise in diversi gruppi:

- Gli scanner delle risorse Web sono utilità hacker per la ricerca di vulnerabilità.

- Harvester: consentono di cercare vulnerabilità (e relativi exploit) sia nel software che nell'hardware. Esegui sniffing, attacchi MITM, ecc.

- Gli sniffer sono applicazioni hacker per intercettare e analizzare il traffico.

- Le utilità ausiliarie sono strumenti che aiutano nel pentesting.

- Directory e motori di ricerca sono applicazioni che svolgono funzioni ausiliarie.

Tutte le applicazioni elencate di seguito si trovano nel Play Market.

Crawler web per Android

Iniziamo la nostra rassegna dei programmi per hackerare uno smartphone con la cosa più importante, ovvero gli scanner di applicazioni web. Qui abbiamo tre applicazioni che ti permetteranno di trovare aree di amministrazione aperte, reimpostare password, testare il tuo sito per vulnerabilità XSS, funzionalità di SQL injection, creare elenchi di directory e molto altro.

Kayra il Pentester Lite

Lo scanner di vulnerabilità delle applicazioni web mobili Kayra the Pentester Lite cerca errori comuni nella configurazione del server web specificato e tenta di ottenere elenchi di directory (di solito con successo). Ulteriori strumenti includono un generatore di hash e un decryptor AES.

L'applicazione ha impostazioni semplici e chiare. Supporta HTTPS e controlla la correttezza di TLS. Può cercare XSS, CGI di forza bruta ed eseguire attacchi con dizionario. Può funzionare in background e in modalità multi-thread. Contiene un database di Google Hacks e rileva automaticamente le vulnerabilità conosciute.

Per ogni elemento contrassegnato nelle impostazioni di scansione, viene creato un rapporto dettagliato. Lo screenshot ne mostra solo una piccola parte. La versione gratuita è abbastanza funzionale, ma a volte fastidiosa con la pubblicità. La versione a pagamento non ha pubblicità e restrizioni; il suo costo al momento in cui scrivo è di 159 rubli.

- Versione testata: 1.4.0

- Android: 4.1 e versioni successive

- Root richiesto: no

DroidSQLi

Il prossimo hacker Android è DroidSQLi. L'applicazione DroidSQLi viene utilizzata per verificare la vulnerabilità dei siti Web a quattro tipi di iniezioni SQL:

- Normale SQL injection: una versione classica con passaggio del parametro UNION ALL SELECT;

- SQL injection basata su errori: utilizzo di una sintassi ovviamente errata nelle query per ricevere un messaggio di errore che rivela parametri aggiuntivi del database;

- Blind SQL injection - una serie di query con analisi delle risposte vero/falso del DBMS, che consentono di ripristinare la struttura del database;

SQL injection basata sul tempo: la formazione di query aggiuntive che causano la sospensione del DBMS per un certo tempo, il che rende possibile l'estrazione dei dati carattere per carattere.

L'utilità DroidSQLi seleziona automaticamente il metodo di iniezione e utilizza anche tecniche per aggirare il filtraggio delle query.

Per iniziare a testare il sito, è necessario trovare manualmente il punto di ingresso. In genere questo è l'indirizzo di una pagina Web contenente una richiesta nel formato?id=X o?p=X, dove X è un numero intero positivo. Nel nostro esempio, il payload per il parametro id è simile al seguente:

id=(SELECT 4777 FROM(SELECT COUNT(*),CONCAT(0x71626b6a71,(SELECT (ELT(4777=4777,1))),0x7170767871,FLOOR(RAND(0)*2))x FROM INFORMAZIONI_SCHEMA.PLUGINS GRUPPO PER x)a)

Esistono molti siti su Internet vulnerabili alle iniezioni SQL. Penso che puoi facilmente trovarne alcuni semplicemente guardando la cronologia del tuo browser.

- Versione testata: 1.1

- Android: 4.2 e versioni successive

- Root richiesto: no

Trova il pannello di amministrazione di Droidbug GRATIS

Il prossimo strumento per l'hacking dagli smartphone è l'utilità GRATUITA Droidbug Admin Panel Finder. L'applicazione ricerca i pannelli di amministrazione utilizzando gli indirizzi predefiniti di diversi CMS. Il risultato del suo lavoro non sempre corrisponde allo stato reale delle cose, poiché i server web più diffusi dispongono di IDS e WAF. Bloccano la forza bruta dell'URL o lo reindirizzano a un honeypot (trappola), che risponde con HTTP 200 OK a tutte le richieste e raccoglie esso stesso informazioni sull'aggressore.

Tuttavia, sui siti meno popolari, la sicurezza è molto triste ed è possibile trovare un pannello di amministrazione valido in pochi secondi. La versione a pagamento, che costa 139 rubli, rimuove la pubblicità e sblocca la possibilità di cercare utilizzando un modello misto per i siti che supportano PHP/ASP/CGI/CFM/JS.

- Versione testata: 1.4

- Android: 2.1 e versioni successive

- Root richiesto: no

Mietitrici per l'hacking da uno smartphone

Internet non è fatta solo di applicazioni web e le falle non si trovano solo in esse. La seguente selezione di applicazioni di hacking per Android ti consentirà di cercare vulnerabilità (e relativi exploit) nel software e nell'hardware, eseguire sniffing, attacchi MITM, lasciare backdoor e fare molte altre cose interessanti.

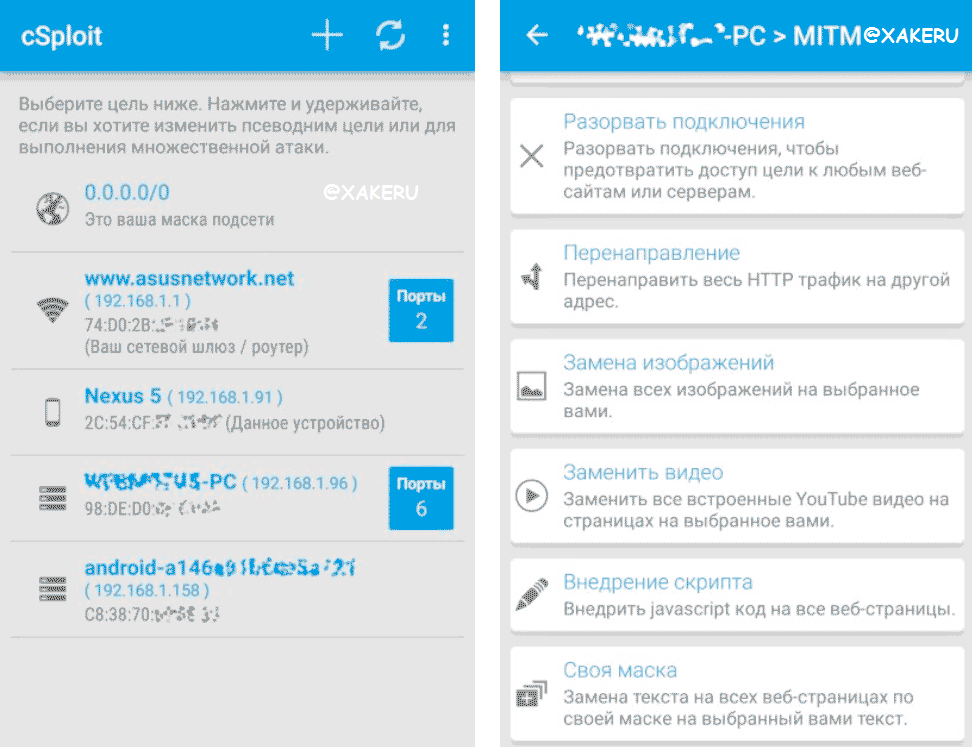

cSploit

cSploit è uno degli strumenti più funzionali per la scansione delle reti e la ricerca delle vulnerabilità sugli host rilevati. Crea una mappa di rete e visualizza le informazioni su tutti i dispositivi presenti in essa. Può determinare il proprio IP/MAC e il fornitore (in base ai primi tre ottetti dell'indirizzo MAC), determinare il sistema operativo installato su di essi, cercare vulnerabilità utilizzando il framework Metasploit RPCd e password di forza bruta.

Esegue vari tipi di attacchi MITM tramite spoofing DNS (è possibile sostituire al volo i file multimediali nel traffico, iniezioni JS, dirottamento della sessione e dirottamento dei cookie per l'autorizzazione senza inserire una password). Può anche disconnettere singoli dispositivi (o disconnetterli in massa dal punto di accesso). Intercetta il traffico e lo salva in formato .pcap o lo reindirizza dove preferisci.

cSploit contiene uno strumento per creare e inviare qualsiasi pacchetto TCP/UDP a un host selezionato. Il database ha smesso di essere aggiornato nel 2015, ma è ancora attuale. Nel mio breve test su un router ASUS, in produzione dalla fine del 2016, nell'ultimo firmware (aprile 2018) è stata scoperta una vulnerabilità descritta per la prima volta nel 2009.

Inoltre, cSploit ti aiuta a creare una shell remota su un host compromesso che ha superato un controllo di sicurezza e ad acquisirne il pieno controllo. In generale, questo è un must per i pentester, e non solo per loro.

- Versione testata: 1.6.6 RC2

- Sono disponibili build di prova di cSploit Nightly

- Android: 2.3 e versioni successive

- Root richiesto: sì

- BusyBox in /system/bin

cSploit, Intercepter-NG e altre potenti utility meritano una considerazione più dettagliata in articoli separati. Ti suggeriamo di familiarizzare prima con i principi di base del pentesting usando semplici applicazioni come esempio, e solo dopo passare all'hardcore.

dSploit

Il fork cSploit di Simone Margaritelli è morto nel 2014. Il progetto è rimasto in fase beta con un codice molto grezzo. Sebbene cSpoit abbia funzionato perfettamente per me, le ultime tre versioni di dSploit si sono bloccate con un errore quasi immediatamente dopo il lancio.

Da quando Margaritelli è entrato a far parte della società Zimperium, gli sviluppi di dSploit sono diventati parte dell'utilità proprietaria zAnti.

- Versione testata (non del tutto riuscita): 1.1.3c

- Android: 2.3 e versioni successive

- Richiede root: sì

- Requisiti aggiuntivi: installare BusyBox in /system/bin, mostrare una tendenza al masochismo

zAnti

Applicazione mobile per pentesting da Zimperium. Un analogo più moderno, stabile e visivo di dSploit.

L'interfaccia di zAnti è divisa in due parti: scansione e MITM. Nella prima sezione, come dSploit e l'originale cSploit, mappa la rete, determina tutti gli host, i loro parametri e le vulnerabilità.

Una funzione separata è il rilevamento delle vulnerabilità sullo smartphone stesso. Secondo il rapporto del programma, il nostro Nexus 5 di prova contiene 263 fori che non verranno più chiusi perché la durata del dispositivo è scaduta.

zAnti aiuta ad hackerare i router e ad ottenerne l'accesso completo (con la possibilità di modificare la password dell'amministratore, impostare un SSID, PSK diverso e così via). Utilizzando gli attacchi MITM, zAnti rileva elementi non sicuri a tre livelli: sistema operativo, applicazioni e impostazioni del dispositivo.

La caratteristica fondamentale è la generazione di un rapporto dettagliato su tutti gli elementi scansionati. La relazione contiene spiegazioni e consigli su come eliminare le carenze riscontrate.

- Versione testata: 3.18

- Android: 2.3 e versioni successive

- Root richiesto: sì

- Note: zAnti non funziona su dispositivi con processori x86 e x86_64

Sniffer per intercettare il traffico su Android

Nessun pentester può fare a meno di un buon sniffer. È uno strumento comune quanto un coltello sulla tavola di uno chef. Pertanto la sezione successiva dell'articolo è dedicata alle applicazioni per l'intercettazione e l'analisi del traffico.

Intercepter-NG

Intercepter-NG è uno sniffer avanzato focalizzato sull'esecuzione di attacchi MITM. Cattura il traffico e lo analizza al volo, identificando automaticamente in esso i dati di autorizzazione. Può salvare il traffico intercettato in formato .pcap e analizzarlo successivamente.

I formati di dati rilevati automaticamente includono password e hash per i seguenti protocolli: AIM, BNC, CVS, DC++, FTP, HTTP, ICQ, IMAP, IRC, KRB5, LDAP, MRA, MYSQL, NTLM, ORACLE, POP3, RADIUS, SMTP, SOCKS , Telnet, VNC.

Intercepter-NG raccoglie file trasmessi tramite FTP, IMAP, POP3, SMB, SMTP e HTTP da pacchetti intercettati. Come cSploit e i suoi analoghi, Intercepter-NG utilizza lo spoofing ARP per eseguire MITM. Supporta SSLstrip, che consente di eseguire attacchi MITM anche con traffico HTTPS, sostituendo al volo le richieste HTTPS degli host attaccati con le loro varianti HTTP attraverso il proxy DNS integrato.

Inoltre, può rilevare lo spoofing ARP in relazione a se stesso (utile quando ci si connette a hotspot pubblici) e proteggersi da esso. Quando si fa clic sull'icona dell'ombrello, viene controllata la cache ARP.

- Versione testata: 2.1 (console - 0.8)

- Android: 2.3 e versioni successive

- Root richiesto: sì

- Requisiti aggiuntivi: installare BusyBox in /system/bin

Cattura dei pacchetti

Un analizzatore di pacchetti TCP/UDP più semplice e “legale” con la capacità di intercettare sessioni HTTPS utilizzando MITM. Non richiede diritti di root, poiché utilizza la funzione Android integrata di proxy del traffico tramite VPN e di sostituzione di un certificato SSL.

In Android 6.0.1 e versioni successive, è necessario aggiungere manualmente un certificato CA tramite le impostazioni dell'applicazione.

La cattura dei pacchetti viene eseguita localmente.

Non esegue spoofing ARP, dirottamento di sessione o altri attacchi su host esterni. L'applicazione è posizionata come proxy per il debug e viene scaricata dal market ufficiale. Può decodificare i pacchetti come testo/Hex/Urlencoded, ma non supporta ancora richieste HTTP compresse (gzip).

Packet Capture semplifica il monitoraggio dell'attività di rete delle applicazioni installate. Mostra non solo il volume del traffico trasmesso, ma cosa invia esattamente ciascun programma o componente Android integrato e dove, quali pacchetti riceve in risposta e da quali server. Un'eccellente utility per la ricerca di segnalibri trojan e fastidiose pubblicità.

- Versione testata: 1.4.7

- Versione Android: 2.3 e successive

- Root richiesto: no

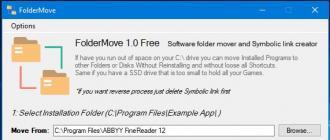

Utilità di hacking di supporto per Android

Mentre le utility pentest avanzate richiedono root e BusyBox, nel Play Store sono disponibili applicazioni più semplici che funzionano su qualsiasi smartphone senza alcun trucco. Non possono eseguire spoofing ARP e attacchi MITM, ma sono abbastanza sufficienti per scansionare una rete wireless, rilevare host e evidenti problemi di sicurezza.

WPSApp

Questo programma scansiona le onde radio alla ricerca di punti di accesso con WPS abilitato. Dopo averli scoperti, prova a provarli con i pin predefiniti. Ce ne sono pochi e sono conosciuti dai manuali del produttore del router.

Se l'utente non ha modificato il pin predefinito e non ha disabilitato WPS, l'utility impiega al massimo cinque minuti per selezionare tutti i valori conosciuti e ottenere WPA(2)-PSK, non importa quanto lungo e complesso possa essere. La password per la rete wireless viene visualizzata sullo schermo e viene automaticamente salvata nelle impostazioni Wi-Fi dello smartphone.

Prendo atto che alcuni router non consentono di modificare il pin predefinito. Inoltre a volte rimane abilitato anche se l'interfaccia web del router mostra lo stato WPS: OFF. L'utilità Wifi Analyser ti aiuterà a scoprire il reale stato WPS. L'utilità funziona sia su smartphone rootati che senza diritti di root. Ha molti analoghi, ma sono tutti molto meno efficaci.

- Versione testata: 1.6.20

- Android: 4.1. Funziona molto meglio su Android 5.1 e versioni successive

- Root richiesto: preferibile, ma non obbligatorio

WiFiAnalyzer

Scanner di rete Wi-Fi open source e gratuito. Un'utilità molto comoda per rilevare i punti di accesso (compresi quelli nascosti), scoprire i loro parametri (MAC, fornitore, canale, tipo di crittografia), valutare la potenza del segnale e la distanza da essi. La distanza dal router viene calcolata utilizzando la formula della linea di vista, quindi non è sempre indicata con sufficiente precisione.

WiFiAnalyzer ti consente di vedere chiaramente la situazione in onda, filtrare gli obiettivi per potenza del segnale, SSID, frequenza utilizzata (2,4/5 GHz) e tipo di crittografia. È inoltre possibile determinare manualmente il canale meno rumoroso utilizzando due tipi di grafici: regolare e accumulato nel tempo.

In breve, WiFiAnalyzer è il punto in cui dovresti iniziare la ricognizione nelle reti wireless. La ricerca di obiettivi con determinati parametri farà risparmiare molto tempo quando si lavorerà ulteriormente con utilità avanzate.

- Versione testata: 1.8.11

- Android: 4.1 e versioni successive

- Root richiesto: no

Fing

Spesso la funzionalità delle utilità degli hacker si sovrappone alle capacità di strumenti completamente legali che gli amministratori di sistema utilizzano per configurare le reti.

Fing è uno di questi strumenti. Esegue rapidamente la scansione della rete Wi-Fi a cui riesci a connetterti (ad esempio, utilizzando WPSApp) e identifica tutti gli host. Potrebbe essere necessario per verificare l'accesso non autorizzato alla tua rete wireless, ma, vedi, esplorare reti sconosciute è molto più interessante.

Fing esegue analisi avanzate dei nomi NetBIOS, UPNP e Bonjour, quindi identifica in modo più accurato i tipi di dispositivi e mostra più delle loro proprietà. Fing ha utilità integrate ping e tracerout. Può anche inviare richieste WOL (Wake on LAN), svegliando da remoto i dispositivi “dormienti” che supportano questa funzione.

Fing rileva automaticamente le porte aperte e i servizi ad esse associati. Quando vengono rilevati SMB, SSH, FTP e altre cose, Fing offre di connettersi ad essi, chiamando programmi esterni dal suo menu per farlo. Se l'utilità corrispondente (ad esempio AndSMB) non è installata, Fing apre un collegamento per scaricarla.

Ulteriori funzionalità del programma sono disponibili dopo aver registrato un account Fing. Con esso puoi eseguire un inventario di dispositivi e reti. Ancora più funzioni vengono sbloccate dopo l'acquisto dell'hardware Fingbox. Può monitorare la connessione degli ospiti non invitati e bloccare selettivamente i loro dispositivi, nonché verificare la presenza di problemi tipici nella connessione Internet e risolverli automaticamente.

- Versione testata: 6.7.1

- Android: 4.1 e versioni successive

- Root richiesto: no

NetCut

L'applicazione rileva tutti i dispositivi client su una rete wireless e quindi utilizza lo spoofing ARP per disabilitarli selettivamente o interrompere le comunicazioni per tutti tranne che per se stessa. E poi puoi scaricare file a tutta velocità da qualche parte in un bar, osservando come soffrono gli altri visitatori.

Scherzo! È incivile farlo, ma calciare rapidamente un utente malintenzionato senza entrare nelle impostazioni del router, perché no? Non puoi semplicemente interrompere la connessione per qualsiasi host una volta, ma bloccare costantemente i suoi tentativi di connessione al punto di accesso finché non cambia il suo indirizzo MAC (vedi la scheda Jail).

Se qualcuno tenta di fare un trucco del genere contro il tuo dispositivo, NetCut rileverà l'avvelenamento della cache ARP e la cancellerà (vedi NetCut Defender). Per un dollaro al mese puoi ottenere un account Pro, rimuovere pubblicità e restrizioni.

- Versione testata: 1.4.9

- Android: 4.0 e versioni successive

- Richiede root: sì

Directory e motori di ricerca per pentesters

Infine, vi parleremo di un paio di utilità utili che non sono direttamente correlate all'hacking, ma svolgono piuttosto una funzione ausiliaria e informativa.

Droidbug Sfruttamento GRATUITO

L'applicazione è progettata per cercare e scaricare exploit di vario tipo. Tutti sono raggruppati per tipo di sistema operativo in due sezioni principali: con esecuzione locale e remota. Un gruppo separato comprende gli exploit hardware e web, nonché quelli utilizzati negli attacchi DoS.

Puoi trovare e scaricare l'exploit desiderato dalla versione gratuita del programma, ma per visualizzare rapidamente la descrizione avrai bisogno di una versione a pagamento del costo di 279 rubli.

- Versione testata: 2.0.3

- Android: 4.0.3 e versioni successive

- Root richiesto: no

Cheatsheet Pentest

Guida tascabile per il tester di penetrazione. Contiene raccomandazioni per l'esecuzione di test da OWASP (The Open Web Application Security Project) - esperti nel progetto di sicurezza delle applicazioni web aperte.

Inoltre, include una selezione di collegamenti a strumenti di hacking comprovati, raggruppati in base all'attività da svolgere: scanner online, analizzatori di vulnerabilità, strumenti inversi, fuzzer, crawler e così via. Tutte le informazioni sono ben sistematizzate e sembrano rilevanti al momento della scrittura.

- Versione testata: 1.02

- Android: 4.1 e versioni successive

- Root richiesto: no

Ultimo aggiornamento il 7 dicembre 2018.

: RADICE

Descrizione: Il programma è dotato di un ampio arsenale di funzioni necessarie per penetrare nel sistema di vari dispositivi.

Funzionale:

Cambia MAC- Cambia il tuo indirizzo MAC (non sempre funziona, molto spesso funziona su Linux)

zTether- Permette di intercettare Coockie, modificare immagini, reindirizzare ad altre fonti, intercettare immagini scaricate dalla vittima, ecc. Ma la differenza speciale è che qui la vittima sarà connessa a te e non a un altro router Wi-Fi.

Routerpwn.com- Reindirizza al sito Web Routerpwn 1.23.245 (Non pubblicitario), destinato alle password standard di molti router Wi-Fi.

Monitor Wi-Fi- Mostra tutti gli adattatori Wi-Fi nel tuo raggio con la potenza del segnale e la frequenza del canale.

ServerHTTP- Ti consente di creare una sorta di sito locale in cui puoi reindirizzare le tue vittime.

Esempio:

- Esempio per zTetherè molto semplice, crei un punto Wi-Fi tramite il tuo telefono e ogni utente a te connesso diventa automaticamente la tua vittima.

- Beh, in generale, sei lo stesso di DSploit puoi intercettare Cookie, ecc. e gli utenti che sono connessi a un altro punto Wi-Fi, ma a condizione di penetrarlo.

- E per quanto riguarda l'accesso al sistema di vari dispositivi? Il compito principale zANTI- si tratta di penetrazione nel pannello di controllo, nella console di comando, per essere precisi. Nella home page zANTI Puoi selezionare un dispositivo connesso come te a una rete Wi-Fi specifica. Sempre a destra c'è il numero di porte aperte attraverso le quali puoi penetrare. Ciò include FTP, TelNet, SSH e molto altro, ma per connetterti ad essi è necessario ConnectBot, che può essere scaricato da Play Store. Anche tramite zANTI puoi scansionare il tuo dispositivo per individuare buchi comuni nel sistema, ecc.

Scaricamento: Scarica zANTI 2.5.0

2)

ConnectBot

Necessario per il lavoro:Android 1.6+

Descrizione: Questa applicazione ti consentirà di gestire il dispositivo tramite la console di comando ed eseguire semplici comandi come ipconfig, riavvio, riavvio, spegnimento. Non posso dire che si tratti di un hack diretto, poiché prima devi trovare una porta aperta sul dispositivo con accesso a SHH o TelNet, quindi indovinare il login e la password del pannello di comando (Login: Admin Password: Admin/ 0000). Ma quando accedi al dispositivo, puoi scherzare.

Funzionale: SSH, TelNet, Locale (per controllare il proprio pannello di comando)

Esempio: Connettiti ad alcune reti Wi-Fi, quindi cerca le porte vulnerabili e poi attraversale ConnectBot entrare attraverso una porta aperta. Si apre un prompt dei comandi in cui è possibile eseguire comandi standard.

Nota: Puoi anche connetterti al router Wi-Fi stesso e riavviarlo. (Comando: riavvia)

Scaricamento: vuoto (disponibile in Play Store)

3) Codici segreti

Necessario per il lavoro:Android 4.0+

Descrizione: Questo programma troverà tutte le funzionalità nascoste del tuo dispositivo Android, che ti permetteranno di utilizzare le funzioni segrete di alcune applicazioni.

Funzionale: Vuoto

Esempio: Vai all'applicazione Codici segreti, fai clic sulla bacchetta magica al centro dello schermo, quindi esegue la scansione del dispositivo e visualizza un elenco delle applicazioni disponibili.

Nota: Trova anche funzionalità nascoste del firmware Android stesso.

Scaricamento: vuoto (disponibile in Play Store)

4) dSploit

Necessario per il lavoro: ROOT, BusyBox, Android 4.0+

Descrizione: Questo è un intero insieme di gadget diversi in un'unica applicazione. C'è un Cookie's Interceptor e un Interceptor per fotografie e transizioni di siti Web. Non un programma, ma un tesoro. L'applicazione esegue anche la scansione delle vulnerabilità e, se presente, può farlo scuotere sistema di dispositivi.

Funzionale:

Sniff semplice: ruba i biscotti

Password Sniffer: ruba le password

Dirottatore di sessione: ti consente di visualizzare quali siti sta visitando il tuo dispositivo catturato

Kill Connection's: disconnette dalla rete Wi-Fi

Reindirizzamento: traduce in altri siti

Sostituisci immagini: sostituisce le immagini con quelle selezionate

Sostituisci video: sostituisce il video con quello selezionato

Script Injection - Visualizza un messaggio quando ci si sposta da un sito all'altro (secondo lo standard)

Filtro personalizzato: filtra i siti Web

Esempio: Assente

Scaricamento: Scarica dSploit 1.1.3c (ROTTO)

5) WIBR+

Necessario per il lavoro: Niente

Descrizione: Questa applicazione, utilizzando il database delle password scaricate, semplicemente bruto password per la rete Wi-Fi, quando viene trovata la password, verrà visualizzata in cima a tutte le finestre. Il nome della rete e la password verranno indicati lì. Puoi caricare il tuo database o utilizzare quelli preinstallati.

Esempio: accedi all'applicazione, quindi fai clic su "Aggiungi rete", seleziona una rete Wi-Fi, seleziona le caselle accanto ai database delle password che desideri selezionare e il programma seleziona le password stesse.

Scaricamento: Scarica WIBR+ 2.2.0

6) WiFiKill

Necessario per il lavoro: ROOT, CPU specifica (potrebbe non funzionare con Intel)

Descrizione: questa applicazione può disabilitare qualsiasi altro dispositivo connesso alla rete Wi-Fi e può anche intercettare foto e pagine che gli utenti della rete Wi-Fi stanno attualmente visitando.

Esempio: Sei seduto in un bar dove c'è una rete Wi-Fi gratuita, ad esempio, vuoi scaricare un gioco, ma oltre a te ci sono altre persone nel bar che stanno scaricando qualcosa, entri nell'applicazione e accendi allontana tutti quelli che ti danno fastidio. La velocità in entrata aumenta e sei felice che la velocità di installazione sia aumentata. Fai attenzione, perché se qualcuno si accorge che sei l'unico con Internet che funziona, ovviamente sospetterà qualcosa...

Scaricamento: Scarica WiFiKill 2.3.2

7) Guardiano del gioco

Necessario per il lavoro: ROOT (non sempre), Android 2.3.3+

Descrizione: Questo programma funziona secondo il principio di Cheat Engine, cerca anche il numero specificato, dopodiché puoi modificarlo. L'applicazione viene utilizzata per hackerare i giochi sul tuo Android.

Esempio: Accedi a qualsiasi gioco, quindi accendi GG e fai clic su "Cerca", inserisci un numero e il programma lo trova, quindi cambialo con qualsiasi altro. Fatto, ora puoi goderti i tuoi milioni in qualsiasi applicazione.

Scaricamento: Scarica Game Guardian 8.10.0

8) Libertà

Necessario per il lavoro: ROOT, S-OFF (per HTC), Android 2.2+

Descrizione: Il programma blocca la connessione tra il server di gioco e il tuo dispositivo, permettendoti di effettuare acquisti in-game senza spendere un centesimo.

Esempio: vai su Freedom, seleziona un'applicazione tra quelle disponibili nell'elenco, attendi qualche secondo, poi verrai trasferito all'applicazione di tua scelta e da lì potrai acquistare ciò che desideri tramite Google Play.

Scaricamento:

“Uno smartphone con strumenti di hacking? Non esiste una cosa del genere”, vi avremmo detto proprio di recente. È stato possibile lanciare alcuni dei soliti strumenti per implementare attacchi solo su alcuni Maemo. Ora, molti strumenti familiari sono stati portati su iOS e Android e alcuni strumenti di hacking sono stati scritti appositamente per l'ambiente mobile. Può uno smartphone sostituire un laptop nei penetration test? Abbiamo deciso di provarlo.

ANDROIDE

Android è una piattaforma popolare non solo per i comuni mortali, ma anche per le persone giuste. Il numero di utili ][-utilità qui è semplicemente fuori scala. Per questo dobbiamo ringraziare le radici UNIX del sistema: questo ha notevolmente semplificato il porting di molti strumenti su Android. Purtroppo Google non ne consente l'accesso ad alcuni nel Play Store, quindi dovrai installare manualmente l'APK corrispondente. Inoltre, alcune utilità richiedono il massimo accesso al sistema (ad esempio, il firewall iptables), quindi dovresti occuparti in anticipo dell'accesso root. Ogni produttore utilizza qui la propria tecnologia, ma trovare le istruzioni necessarie è abbastanza semplice. Una buona serie di howto è stata creata dalla risorsa LifeHacker (bit.ly/eWgDlu). Tuttavia, se non riesci a trovare un modello qui, viene sempre in soccorso il forum XDA-Developers (www.xda-developers.com), dove puoi trovare varie informazioni praticamente su qualsiasi modello di telefono Android. In un modo o nell'altro, alcune delle utilità descritte di seguito funzioneranno senza accesso root.

Iniziamo la recensione con un insolito gestore di pacchetti. Gli sviluppatori le chiamano "utility per superutenti" e questo non è lontano dalla verità. Dopo aver installato BotBrew, ottieni un repository da cui puoi scaricare un numero enorme di strumenti familiari compilati per Android. Tra questi: interpreti Python e Ruby per eseguire numerosi strumenti in essi scritti, uno sniffer tcpdump e uno scanner Nmap per l'analisi di rete, Git e Subversion per lavorare con i sistemi di controllo della versione e molto altro.

Scanner di rete

Per l'esplorazione della rete può essere utile uno smartphone poco appariscente che, a differenza di un laptop, sta facilmente in tasca e non desta mai sospetti. Abbiamo già detto sopra come installare Nmap, ma esiste un'altra opzione. PIPS è un port dello scanner Nmap specificatamente adattato per Android, anche se non ufficiale. Ciò significa che puoi trovare rapidamente i dispositivi attivi sulla rete, determinare il loro sistema operativo utilizzando le opzioni di rilevamento delle impronte digitali, eseguire una scansione delle porte: in breve, fare tutto ciò di cui Nmap è capace.

Ci sono due problemi con l'utilizzo di Nmap, nonostante tutta la sua potenza. In primo luogo, i parametri per la scansione vengono trasmessi tramite tasti di avvio, che non solo devi conoscere, ma anche poter inserire utilizzando una scomoda tastiera mobile. In secondo luogo, i risultati della scansione nell'output della console non sono così chiari come vorremmo. Lo scanner Fing non presenta queste carenze; scansiona molto rapidamente la rete, esegue il rilevamento delle impronte digitali e quindi visualizza in modo chiaro un elenco di tutti i dispositivi disponibili, dividendoli per tipologia (router, desktop, iPhone e così via). Allo stesso tempo, per ciascun host puoi visualizzare rapidamente un elenco di porte aperte. Inoltre, proprio da qui puoi connetterti, ad esempio, a FTP, utilizzando il client FTP installato nel sistema: molto comodo.

Quando si tratta di analizzare un host specifico, l'utilità NetAudit può essere indispensabile. Funziona su qualsiasi dispositivo Android (anche non rootato) e consente non solo di identificare rapidamente i dispositivi in rete, ma anche di esaminarli utilizzando un ampio database di impronte digitali per determinare il sistema operativo, nonché i sistemi CMS utilizzati sul web server. Attualmente nel database sono presenti più di 3.000 impronte digitali.

Se, al contrario, devi lavorare a un livello inferiore ed esaminare attentamente il funzionamento della rete, non puoi fare a meno di Net Tools. Si tratta di un insieme di utilità indispensabile per il lavoro di un amministratore di sistema, che consente di diagnosticare completamente il funzionamento della rete a cui è connesso il dispositivo. Il pacchetto contiene più di 15 diversi tipi di programmi, come ping, traceroute, arp, dns, netstat, route.

Manipolazione del traffico

Lo sniffer basato su tcpdump registra onestamente tutti i dati in un file pcap, che può quindi essere studiato utilizzando utilità familiari come Wireshark o Network Miner. Poiché non è implementata alcuna funzionalità per gli attacchi MITM, è piuttosto uno strumento per analizzare il traffico. Ad esempio, questo è un ottimo modo per studiare cosa trasmettono i programmi installati sul tuo dispositivo da repository dubbi.

Se parliamo di applicazioni di combattimento per Android, una delle più sensazionali è FaceNiff, che implementa l'intercettazione e l'iniezione nelle sessioni web intercettate. Scaricando il pacchetto APK con il programma, potrai eseguire questo strumento di hacking su quasi tutti gli smartphone Android e, connettendoti a una rete wireless, intercettare gli account di diversi servizi: Facebook, Twitter, VKontakte e così via - più di dieci in totale. Il dirottamento della sessione viene effettuato utilizzando l'attacco spoofing ARP, ma l'attacco è possibile solo su connessioni non protette (FaceNiff non è in grado di incunearsi nel traffico SSL). Per frenare il flusso di scriptdis, l'autore ha limitato il numero massimo di sessioni a tre, quindi è necessario contattare lo sviluppatore per un codice di attivazione speciale.

Se il creatore di FaceNiff vuole soldi per usarlo, allora DroidSheep è uno strumento completamente gratuito con le stesse funzionalità. È vero, non troverai il kit di distribuzione sul sito ufficiale (questo è dovuto alle dure leggi tedesche sui servizi di sicurezza), ma puoi trovarlo su Internet senza problemi. Il compito principale dell'utilità è intercettare le sessioni web degli utenti dei social network più diffusi, implementate utilizzando lo stesso ARP Spoofing. Ma c’è un problema con le connessioni sicure: come FaceNiff, DroidSheep rifiuta categoricamente di funzionare con il protocollo HTTPS.

Questa utility dimostra anche l'insicurezza delle reti wireless aperte, ma a un livello leggermente diverso. Non intercetta le sessioni utente, ma consente al traffico HTTP di passare attraverso se stesso utilizzando un attacco di spoofing, eseguendo con esso determinate manipolazioni. A partire da scherzi ordinari (sostituire tutte le immagini sul sito con trollface, capovolgere tutte le immagini o, ad esempio, sostituire i risultati di Google) e finire con attacchi di phishing, quando all'utente vengono fornite pagine false di servizi popolari come Facebook.com, LinkedIn .com, vkontakte.ru e molti altri.

Se chiedi quale utility di hacking per Android sia la più potente, probabilmente Anti non ha concorrenti. Questa è una vera combinazione di hacker. Il compito principale del programma è scansionare il perimetro della rete. Successivamente entrano in battaglia vari moduli, con l'aiuto dei quali viene implementato un intero arsenale: intercettare il traffico, eseguire attacchi MITM e sfruttare le vulnerabilità trovate. È vero, ci sono anche degli svantaggi. La prima cosa che attira l'attenzione è che lo sfruttamento delle vulnerabilità viene effettuato solo dal server centrale del programma, che si trova su Internet, per cui gli obiettivi che non hanno un indirizzo IP esterno possono essere dimenticati.

Tunneling del traffico

Il noto file manager è ora sugli smartphone! Come nella versione desktop, esiste un sistema di plug-in per la connessione a varie directory di rete, nonché una modalità canonica a due pannelli, particolarmente comoda sui tablet.

Ok, ma come puoi garantire la sicurezza dei tuoi dati trasmessi su una rete wireless aperta? Oltre alla VPN, che Android supporta immediatamente, puoi creare un tunnel SSH. A questo scopo esiste una meravigliosa utility SSH Tunnel, che consente di instradare il traffico di applicazioni selezionate o dell'intero sistema nel suo insieme attraverso un server SSH remoto.

Spesso è necessario inviare traffico tramite proxy o SOX e in questo caso ProxyDroid ti aiuterà. È semplice: scegli quale traffico dell'applicazione vuoi tunnellare e specifica un proxy (sono supportati HTTP/HTTPS/SOCKS4/SOCKS5). Se è richiesta l'autorizzazione, ProxyDroid supporta anche questa. A proposito, la configurazione può essere collegata a una rete wireless specifica effettuando impostazioni diverse per ciascuna di esse.

Rete senza fili

Il gestore di rete wireless integrato non è molto informativo. Se hai bisogno di ottenere rapidamente un quadro completo dei punti di accesso nelle vicinanze, l'utilità Wifi Analyser è una scelta eccellente. Non solo mostrerà tutti i punti di accesso nelle vicinanze, ma mostrerà anche il canale su cui operano, il loro indirizzo MAC e, soprattutto, il tipo di crittografia utilizzata (dopo aver visto le ambite lettere "WEP", possiamo supporre che l'accesso a viene fornita la rete sicura). Inoltre, l'utilità è ideale se hai bisogno di trovare dove si trova fisicamente il punto di accesso desiderato, grazie a un indicatore visivo della potenza del segnale.

Questa utility, come afferma il suo sviluppatore, può essere utile quando la rete wireless è piena di client che utilizzano l'intero canale, ed è in questo momento che è necessaria una buona connessione e una connessione stabile. WiFiKill ti permette di disconnettere i client da Internet in modo selettivo o in base a un criterio specifico (ad esempio, è possibile prendere in giro tutti i membri di Yabloko). Il programma esegue semplicemente un attacco di spoofing ARP e reindirizza tutti i client a se stessi. Questo algoritmo è stupidamente semplicemente implementato sulla base di iptables. Questo è il pannello di controllo per le reti wireless fast food :).

Controllo delle applicazioni Web

Manipolare le richieste HTTP da un computer è un gioco da ragazzi; per questo esistono un numero enorme di utilità e plug-in del browser. Nel caso di uno smartphone, tutto è un po’ più complicato. HTTP Query Builder ti aiuterà a inviare una richiesta HTTP personalizzata con i parametri di cui hai bisogno, ad esempio il cookie desiderato o uno User-Agent modificato. Il risultato della richiesta verrà visualizzato in un browser standard.

Se il sito è protetto da password utilizzando l'autenticazione di accesso di base, puoi verificarne l'affidabilità utilizzando l'utilità Router Brute Force ADS 2 Inizialmente, l'utilità è stata creata per forzare le password sul pannello di amministrazione del router, ma è chiaro che può esserlo utilizzato contro qualsiasi altra risorsa con protezione simile. L'utilità funziona, ma è chiaramente rozza. Ad esempio, lo sviluppatore non prevede la forza bruta, ma solo la forza bruta utilizzando un dizionario.

Sicuramente avrai sentito parlare di un programma sensazionale per disabilitare i server web come Slowloris. Il principio del suo funzionamento è creare e mantenere il numero massimo di connessioni con un server Web remoto, impedendo così a nuovi client di connettersi ad esso. Quindi, AnDOSid è un analogo di Slowloris direttamente sul tuo dispositivo Android! Ti svelo un segreto, duecento connessioni sono sufficienti per garantire un funzionamento instabile di un sito web su quattro che esegue il server web Apache. E tutto questo - dal tuo telefono!

Utilità varie

Quando si lavora con molte applicazioni web e si analizza la loro logica, è abbastanza comune imbattersi in dati trasmessi in forma codificata, vale a dire Base64. Encode ti aiuterà a decodificare questi dati e vedere cosa è esattamente memorizzato al loro interno. Forse, sostituendo le virgolette, ricodificandole in Base64 e sostituendole nell'URL del sito che stai ricercando, otterrai l'agognato errore di query del database.

Se hai bisogno di un editor esadecimale, ce n'è uno anche per Android. Con HexEditor puoi modificare qualsiasi file, inclusi i file di sistema, se elevi i diritti del programma a superutente. Un eccellente sostituto di un editor di testo standard, che consente di trovare facilmente la parte di testo desiderata e modificarla.

Accesso remoto

Una volta che hai accesso a un host remoto, devi essere in grado di usarlo. E per questo abbiamo bisogno di clienti. Cominciamo con SSH, dove ConnectBot è già lo standard de facto. Oltre a una comoda interfaccia, offre la possibilità di organizzare tunnel sicuri tramite connessioni SSH.

Un programma utile che ti consente di connetterti a un desktop remoto tramite servizi RDP o VNC. Sono molto contento che questi siano due client in uno; non è necessario utilizzare strumenti diversi per RDP e VNC.

Un browser MIB scritto appositamente per Android, con il quale puoi gestire i dispositivi di rete utilizzando il protocollo SNMP. Può essere utile per sviluppare un vettore di attacco su diversi router, perché nessuno ha ancora cancellato la stringa comunitaria standard (quindi una password di accesso) per la gestione tramite SNMP.

iOS

La piattaforma iOS non è meno popolare tra gli sviluppatori di utility di sicurezza. Ma se nel caso di Android i diritti di root fossero necessari solo per alcune applicazioni, sui dispositivi Apple è quasi sempre necessario il jailbreak. Fortunatamente, anche per l'ultimo firmware iDevices (5.1.1) esiste già uno strumento di jailbreak. Oltre all'accesso completo, ottieni anche un gestore di applicazioni alternativo, Cydia, che contiene già molte utilità.

Lavorare con il sistema

La prima cosa da cui voglio iniziare è l'installazione del terminale. Per ovvi motivi, non è incluso nella fornitura standard del sistema operativo mobile, ma ne avremo bisogno per eseguire le utilità della console, di cui parleremo più avanti. La migliore implementazione di un emulatore di terminale è MobileTerminal: supporta più terminali, gesti di controllo (ad esempio, per l'invio di Control-C) ed è generalmente impressionante nella sua premurosità.

Un'altra opzione più complessa per accedere alla console del dispositivo è installare OpenSSH su di esso (questo viene fatto tramite Cydia) e connettersi ad esso localmente tramite un client SSH. Se utilizzi il client giusto come iSSH, che ha uno straordinario controllo touch screen, questo metodo è ancora più conveniente rispetto all'utilizzo di MobileTerminal.

Intercettazione dati

Ora che hai accesso alla console, puoi provare le utilità. Cominciamo con Pirni, passato alla storia come un vero e proprio sniffer per iOS. Sfortunatamente, il modulo Wi-Fi strutturalmente limitato integrato nel dispositivo non può essere commutato nella modalità promiscua necessaria per la normale intercettazione dei dati. Quindi, per intercettare i dati, viene utilizzato il classico spoofing ARP, con l'aiuto del quale tutto il traffico viene fatto passare attraverso il dispositivo stesso. La versione standard dell'utilità viene avviata dalla console, dove, oltre ai parametri di attacco MITM, viene specificato il nome del file PCAP in cui viene registrato tutto il traffico. L'utilità ha una versione più avanzata: Pirni Pro, che vanta un'interfaccia grafica. Inoltre, può analizzare al volo il traffico HTTP e persino estrarne automaticamente dati interessanti (ad esempio login e password), utilizzando le espressioni regolari specificate nelle impostazioni.

Il noto sniffer Intercepter-NG, di cui abbiamo più volte parlato, ha recentemente avuto una versione per console. Come dice l'autore, la maggior parte del codice è scritto in puro ANSI C, che si comporta allo stesso modo in quasi tutti gli ambienti, quindi la versione console ha funzionato fin dall'inizio sia su desktop Windows, Linux e BSD, sia su piattaforme mobili, incluso iOS eAndroid. La versione console implementa già la cattura delle password trasmesse su una varietà di protocolli, l'intercettazione dei messaggi di messaggistica istantanea (ICQ/Jabber e molti altri), nonché il recupero di file dal traffico (HTTP/FTP/IMAP/POP3/SMTP/SMB). Allo stesso tempo sono disponibili funzioni di scansione di rete e ARP Poison di alta qualità. Per un corretto funzionamento è necessario installare prima il pacchetto libpcap tramite Cydia (non dimenticare di abilitare i pacchetti di sviluppo nelle impostazioni). Tutte le istruzioni di avvio si riducono all'impostazione dei diritti corretti: chmod +x intercepter_ios. Successivamente, se esegui lo sniffer senza parametri, apparirà una chiara interfaccia interattiva di Itercepter, che ti consentirà di lanciare qualsiasi attacco.

È difficile da credere, ma questo sofisticato strumento per implementare gli attacchi MITM è stato finalmente portato su iOS. Dopo un'enorme mole di lavoro, siamo riusciti a realizzare un porting mobile a tutti gli effetti. Per evitare di ballare con il tamburello attorno alle dipendenze durante l'autocompilazione, è meglio installare un pacchetto già creato utilizzando Cydia, dopo aver aggiunto theworm.altervista.org/cydia (repository TWRepo) come fonte dati. Il kit include anche l'utilità etterlog, che aiuta a estrarre vari tipi di informazioni utili dal dump del traffico raccolto (ad esempio, account di accesso FTP).

Analisi della rete wireless

Nelle versioni precedenti di iOS, gli artigiani eseguivano aircrack e potevano rompere la chiave WEP, ma abbiamo controllato: il programma non funziona sui nuovi dispositivi. Pertanto, per studiare il Wi-Fi, dovremo accontentarci solo di scanner Wi-Fi. WiFi Analyser analizza e visualizza informazioni su tutte le reti 802.11 disponibili intorno a te, comprese informazioni su SSID, canali, fornitori, indirizzi MAC e tipi di crittografia. L'utilità costruisce grafici visivi in tempo reale basati sui dati presenti in onda. Con un programma del genere è facile trovare la posizione fisica del punto se improvvisamente lo si dimentica e, ad esempio, guardare il PIN WPS, che può essere utile per connettersi.

Scanner di rete

Quale programma utilizza qualsiasi penetration tester in qualsiasi parte del mondo, indipendentemente dagli scopi e dagli obiettivi? Scanner di rete. E nel caso di iOS, questo sarà molto probabilmente il toolkit Scany più potente. Grazie a una serie di utilità integrate, puoi ottenere rapidamente un quadro dettagliato dei dispositivi di rete e, ad esempio, delle porte aperte. Inoltre, il pacchetto include utilità di test di rete come ping, traceroute, nslookup.

Tuttavia, molte persone preferiscono Fing. Lo scanner ha funzionalità abbastanza semplici e limitate, ma è abbastanza per la prima conoscenza della rete, ad esempio, di una caffetteria :). I risultati mostrano informazioni sui servizi disponibili su macchine remote, indirizzi MAC e nomi host connessi alla rete scansionata.

Sembrerebbe che tutti si siano dimenticati di Nikto, ma perché? Dopotutto, puoi facilmente installare questo scanner di vulnerabilità web, scritto in un linguaggio di script (vale a dire Perl), tramite Cydia. Ciò significa che puoi avviarlo facilmente sul tuo dispositivo jailbroken dal terminale. Nikto sarà felice di fornirti ulteriori informazioni sulla risorsa web testata. Inoltre, puoi aggiungere le tue firme di ricerca al suo database di conoscenza con le tue mani.

Questo potente strumento per sfruttare automaticamente le vulnerabilità SQL è scritto in Python, il che significa che una volta installato l'interprete, potrai utilizzarlo facilmente direttamente dal tuo dispositivo mobile.

Telecomando

Molti dispositivi di rete (compresi i router costosi) vengono gestiti utilizzando il protocollo SNMP. Questa utility consente di scansionare le sottoreti alla ricerca di servizi SNMP disponibili con valori di stringa di comunità noti (in altre parole, password standard). Si noti che la ricerca di servizi SNMP con stringhe di comunità standard (pubblica/privata) nel tentativo di ottenere l'accesso alla gestione del dispositivo è parte integrante di qualsiasi test di penetrazione, insieme all'identificazione del perimetro stesso e all'identificazione dei servizi.

Due utilità dello stesso produttore sono progettate per connettersi a un desktop remoto utilizzando i protocolli RDP e VNC. Esistono molte utility simili nell'App Store, ma queste sono particolarmente facili da usare.

Recupero della password

Il leggendario programma che aiuta milioni di hacker in tutto il mondo a "ricordare" la propria password è stato portato su iOS. Ora puoi cercare password per servizi come HTTP, FTP, TELNET, SSH, SMB, VNC, SMTP, POP3 e molti altri direttamente dal tuo iPhone. È vero, per un attacco più efficace, è meglio fare scorta di buoni dizionari di forza bruta.

Tutti conoscono in prima persona la vulnerabilità derivante dall'utilizzo di password standard. Pass Mule è una sorta di directory che contiene tutti i tipi di accessi e password standard per i dispositivi di rete. Sono comodamente organizzati per nome del fornitore, prodotto e modello, quindi trovare quello che ti serve non sarà difficile. Il programma è piuttosto progettato per risparmiare tempo nella ricerca del manuale del router, login e password standard di cui è necessario scoprirlo.

Sfruttare le vulnerabilità

È difficile immaginare un'utilità di hacking più di Metasploit, e questo è ciò che conclude la nostra recensione oggi. Metasploit è un pacchetto di vari strumenti il cui compito principale è sfruttare le vulnerabilità del software. Immagina: circa 1000 exploit affidabili, comprovati e necessari nella vita quotidiana di un pentester - direttamente sul tuo smartphone! Con l'aiuto di uno strumento del genere puoi davvero affermarti in qualsiasi rete. Metasploit non solo consente di sfruttare i difetti nelle applicazioni server, ma sono disponibili anche strumenti per attaccare le applicazioni client (ad esempio, tramite il modulo Browser Autopwn, quando un payload di combattimento viene inserito nel traffico client). Va detto qui che non esiste una versione mobile del toolkit, tuttavia è possibile installare un pacchetto standard su un dispositivo Apple utilizzando .

Ciao a tutti, cari lettori. Oggi toccheremo un argomento molto specifico e caldo, ovvero i programmi hacker per gadget mobili sul sistema operativo Android. Questi programmi Android ti consentono di eseguire alcune azioni di hacking.

Attenzione: una selezione di questi programmi è qui presentata solo a scopo informativo. Utilizzi tutte le applicazioni della raccolta a tuo rischio e pericolo. Inoltre, non vengono pubblicati collegamenti a programmi di hacking per la sicurezza del tuo dispositivo mobile Android.

Lo sviluppatore di questo programma Android è il famoso sviluppatore di software Andreas Koch. Questa applicazione è progettata per intercettare e hackerare una sessione del browser. Per farlo funzionare, basta installarlo dall'app store, aprirlo e fare clic sul pulsante Start, dopodiché inizierà la scansione delle sessioni adatte all'hacking.

A proposito, l'applicazione funziona con molti siti popolari: Amazon, Facebook, Flickr, Twitter, Linkedin, Yahoo, Live, Vkontakte, nonché siti con il marchio Google, che non sono crittografati dallo sviluppatore stesso! Perché è necessario Droidsheep? - tu chiedi. Tutto è abbastanza semplice, ad esempio, devi inviare urgentemente un messaggio dal telefono di un'altra persona, ma non puoi farlo, poiché è bloccato e il suo proprietario si è allontanato.

Essendo sulla stessa rete Wi-Fi, puoi accedere al suo telefono tramite il programma ed eseguire l'operazione che ti serve in pochi clic sullo schermo del tuo smartphone!

È progettato per verificare rapidamente (letteralmente istantaneamente) la licenza di qualsiasi Android Market e accedervi, emulare (effettuare falsamente) acquisti al suo interno (questa funzionalità è disponibile solo per il mercato online da cui le applicazioni sono state ufficialmente scaricate o acquistate).

In parole semplici, se sei stanco di continue offerte per l'acquisto di un contatto aggiuntivo, puoi rimuoverli utilizzando Freedom, o viceversa, vuoi effettuare un acquisto gratuitamente e, ancora una volta, Freedom è più adatto a questi scopi. Affinché l'applicazione funzioni, devi solo installarla (non si trova nell'app store) e ottenere i diritti di root sul tuo dispositivo.

E voilà! Ora puoi effettuare acquisti gratuitamente o rimuovere del tutto tutti i promemoria relativi agli stessi. Inoltre, per un'avventura del genere, ovviamente, avrai bisogno di Google Apps con Google Play Store e Google Service Framework e, di conseguenza, dell'account Google stesso.

Anonymous Hackers Android è l'applicazione Android ufficiale del gruppo di hacker anonimo ma noto, che ti offre un accesso rapido e, soprattutto, sicuro alle ultime notizie, video, eventi, messaggi e altro ancora di Anonymous Hackers Group.

Caratteristiche dell'applicazione:

- Canale Youtube anonimo, ma sul campo sono sempre disponibili gli ultimi video informativi.

- Le notizie vengono aggiornate quotidianamente e hai la garanzia di avere accesso agli eventi più affidabili e più recenti.

- Aggiornamenti ai tuoi social network (Facebook e Twitter).

- E altro ancora.

Cosa dovresti fare se hai urgentemente bisogno di accedere al Web globale e l'unico modo per connetterti a Internet è un router sicuro per il trasferimento dati wireless. Bene, l'utilissima applicazione Wireless cracker per Android ti aiuterà a bypassare questo blocco.

Il programma è disponibile per il download nell'app store di Google Play ed è assolutamente gratuito! Avviare il programma è abbastanza semplice: è necessario effettuare il login registrandosi prima sul sito ufficiale dell'applicazione. Di conseguenza, l'utente ha l'opportunità di accedere a qualsiasi punto di accesso wireless, ma in teoria tutto sembra facile e semplice.

In pratica, si scopre che accedere a un punto protetto non è così semplice, poiché l'applicazione può solo calcolare la password standard (ad esempio TPLINKart - 30000) installata su di essa dal produttore.

Cioè, l'applicazione non sarà in grado di indovinare la password impostata dagli stessi proprietari del router.

Kit di strumenti anti-rete Android. Questo programma stesso è composto da sole 2 parti: il programma stesso e plugin accessibili ed estensibili. È importante sapere: il prossimo importante aggiornamento aggiungerà funzionalità, nuovi plugin o vulnerabilità/exploit.

Come probabilmente hai già capito, anche un utente inesperto che ha difficoltà a navigare nel software può utilizzare Anti, poiché quasi ogni volta (nessuno ha annullato gli errori del programma) all'avvio, Anti visualizza una mappa completa dell'intera rete, cercando per dispositivi attivi e vulnerabilità e visualizza le informazioni pertinenti.

È importante sapere: molte persone non conoscono il significato dei fiori. Ad esempio, un LED verde indica dispositivi eccessivamente attivi, il giallo indica le porte disponibili e il rosso indica le vulnerabilità rilevate.

Inoltre, ogni dispositivo avrà un'icona che indica il tipo di dispositivo, una volta completata la scansione, Anti genererà un rapporto automatico che indica le vulnerabilità che hai o le cattive pratiche in uso e ti dirà come risolverle.

Il software Android esistente consente di eseguire una serie di attività di hacking. Ciò non sorprende, perché uno smartphone moderno è superiore in termini di equipaggiamento a un supercomputer degli anni Novanta. Portiamo alla vostra attenzione i risultati di uno studio dei programmi più rilevanti.

È stato condotto un piccolo studio per testare le prestazioni delle applicazioni di combattimento per Android. Sono stati considerati 25 programmi. Non tutti i programmi sono stati all'altezza delle aspettative: alcuni non si sono avviati, altri hanno causato il blocco del telefono: solo un numero limitato di programmi è riuscito a ottenere il risultato desiderato.

1.Ottima app- Squalo, un analogo del quale è il già noto programma WireShark. Il software è impressionante, soprattutto quando il telefono viene utilizzato come punto di accesso WiFi. Il file può essere analizzato sia su PC che su telefono, con l'assistenza di Shark Read. Il programma scrive anche i log in *.pcap e li salva sulla scheda SD.

2.Applicazione semplice e facile da usare - DroidSheep o Facesniff. Intercetta le sessioni web. Il concetto del lavoro è semplice: individuare un punto disponibile, eseguire il programma e ottenere il risultato desiderato.

3.Software successivo - WiFiKill. Trova tutti i dispositivi nel raggio di accesso e disabilita Internet per quello selezionato.

4.Imposta indirizzi mac- software che cambia il tuo MAC. La sua caratteristica è che funziona bene insieme a WiFiKill.

5.Net Swiss Tool gratuito, alias Fing, include il ping di riattivazione su lan. Il programma controlla le reti wireless, trova i dispositivi e, se necessario, li scansiona per individuare le porte aperte. Come avrai notato, i programmi hacker simili per Android che scansionano le reti sono i più popolari e diffusi.

6.Analisi Wi-Fi può soddisfarti con il suo design. Trova tutti i tipi di punti di accesso e determina la potenza del segnale.

7. Applicazione richiesta se il telefono funge da punto di accesso - Redattore degli host. Con esso puoi modificare /etc/hosts.

8.KWS o server Web Androidè un ottimo server che viene utilizzato al meglio con Hosts Editor.

9.Instrada Brute Force ADS 2, RouterAttack o BruteForce per Android. Il programma necessita di miglioramenti, ma il punto con la password “12345” è stato violato velocemente e senza problemi. Per una migliore interazione è consigliabile dotarsi di un dizionario.

10.Router KeyGen- un comodo programma che fornisce chiavi di accesso dai router vicini.

11.Kit di strumenti di rete Android - Anti- programma multifunzionale, include: scansione di rete e altre opzioni utili. Il numero di funzioni dipende dai plugin e da questo dipende anche il prezzo del software.

Sulla base dei risultati proposti, non è difficile capire quanto più funzionale (in particolare, in termini di lavoro con le reti) può diventare il tuo dispositivo con software Android.